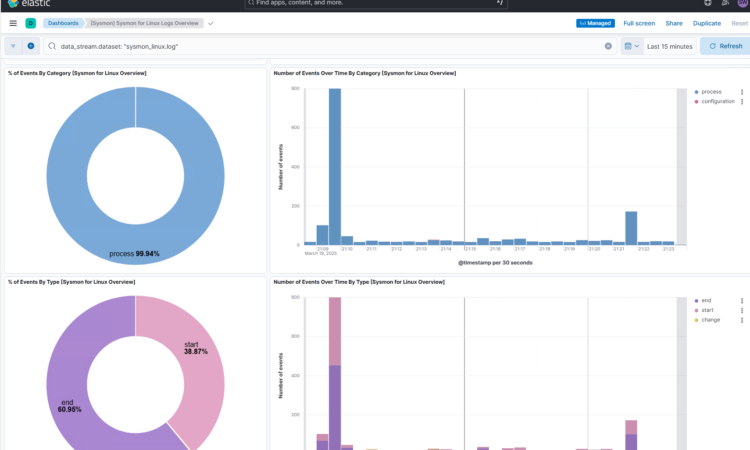

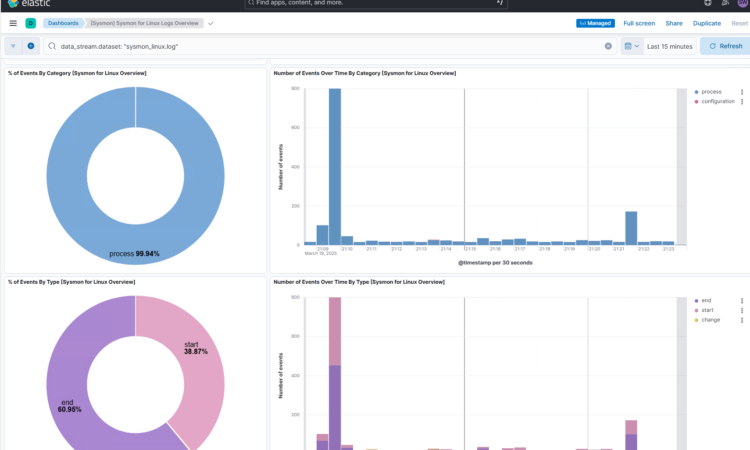

Meine Windows Systeme sind bereits seit einiger Zeit an mein Elastic SIEM angebunden. Aber die Linux Systeme fehlen noch. Es wird Zeit, dass ich das nachhole. Und dabei stelle ich auch gleich noch SYSMON for Linux mit bereit.

Weiterlesen

Training & Consulting

Bisher habe ich mich immer nur mit Microsoft-Produkten beschäftigt. Ich kann aber nichts mit der Cloud-Strategie anfangen und habe daher begonnen, mich mit Linux auseinander zu setzen.

Meine Windows Systeme sind bereits seit einiger Zeit an mein Elastic SIEM angebunden. Aber die Linux Systeme fehlen noch. Es wird Zeit, dass ich das nachhole. Und dabei stelle ich auch gleich noch SYSMON for Linux mit bereit.

Weiterlesen

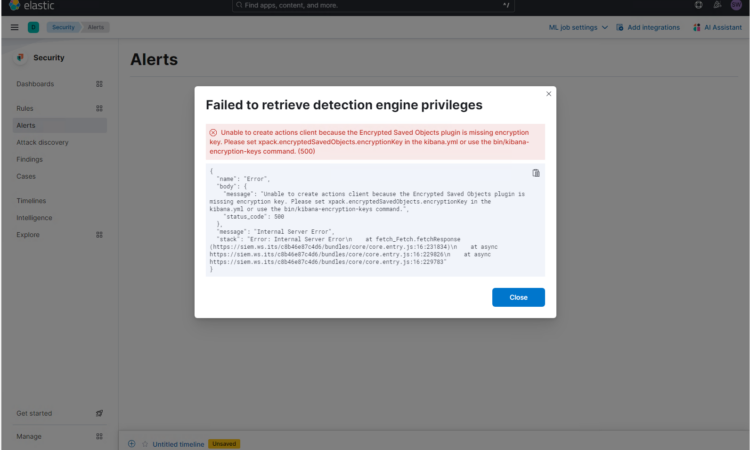

Im Kibana sehe ich immer wieder Warnungen, dass ein Encryption Key die teilweise sensiblen Daten vom Kibana in den saved objects sicherer machen würde. Also erstelle ich den dafür erforderlichen Encryption Key und sichere damit die saved objects vom Kibana ab.

Weiterlesen

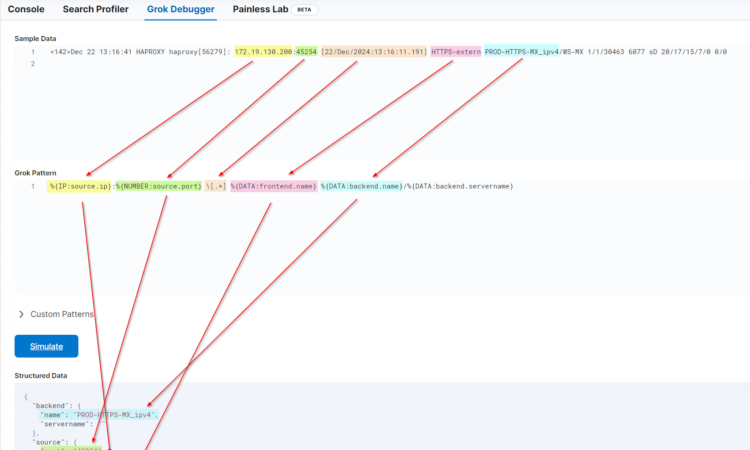

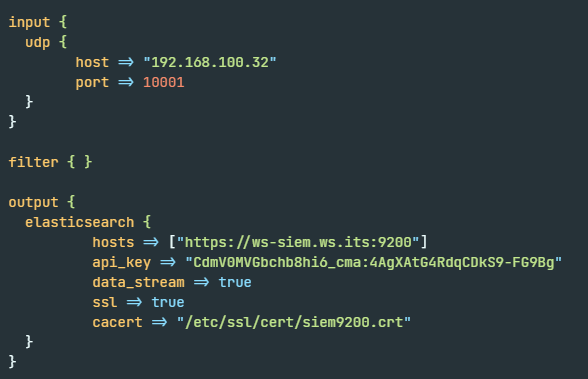

Mein HAProxy in der PFsense kann detaillierte Logs generieren. Die Standarderkennung der PFSense-Integration kann diese aber nicht lesen. Also habe ich mit vor Kurzem einen Logstash installiert. Dieser soll nun die Logs vom HAProxy empfangen. Und Logstash soll diese korrekt parsen. Hier muss ich mir Grok beibringen: eine Filter- und Parsing-Sprache. Ob das gelingt?

Weiterlesen

Standardszenarien kann man mit den Elastic Agents und deren Integrations gut und einfach abbilden. Wenn die Log-Source aber unbekannte Logs liefert, dann kann der Agent damit nichts anfangen und zeigt nur Parsing-Fehler an. Ein Logstash kann als Vermittler zwischen der Log-Source und ElasticSearch dienen. Er nimmt auf seinen Listener-Ports Verbindungen und deren Roh-Logs entgegen und konvertiert sie in das für ElasticSearch verständliche json-Format. Das Parsing der Logs kann dabei gut angepasst werden. Hier zeige ich die Implementierung.

Weiterlesen

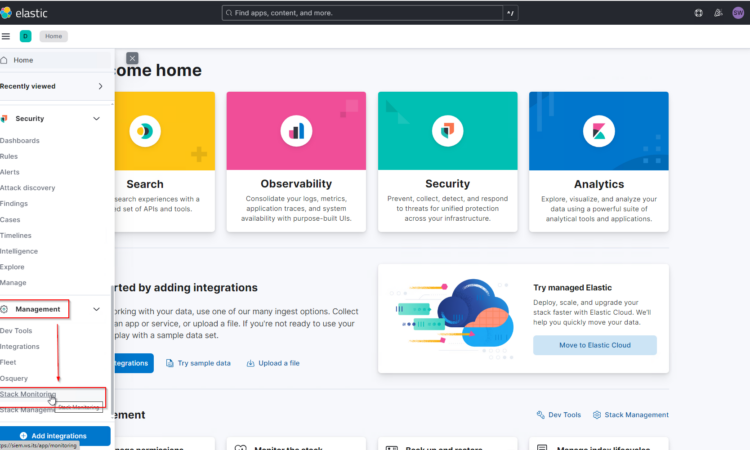

Dies ist der zweite Betrag zur Konfiguration meines Elastic SIEMs. Im ersten Beitrag habe ich den Service auf einem Ubuntu-Server 22.04 installiert. Hier geht es nun um die Grundkonfiguration des Elastic SIEM in der Weboberfläche. Und dazu installiere ich einen Fleet Server, der die Anbindung eines ersten Agents übernimmt.

Weiterlesen

Hier zeige ich euch, wie ich ein Elastic SIEM auf einem Ubuntu Server 22.04 installiere. Dafür gibt es im Netz viele Anleitungen, aber bei meinen Versuchen hat keine funktioniert. Mit meiner war ich erfolgreich!

Weiterlesen