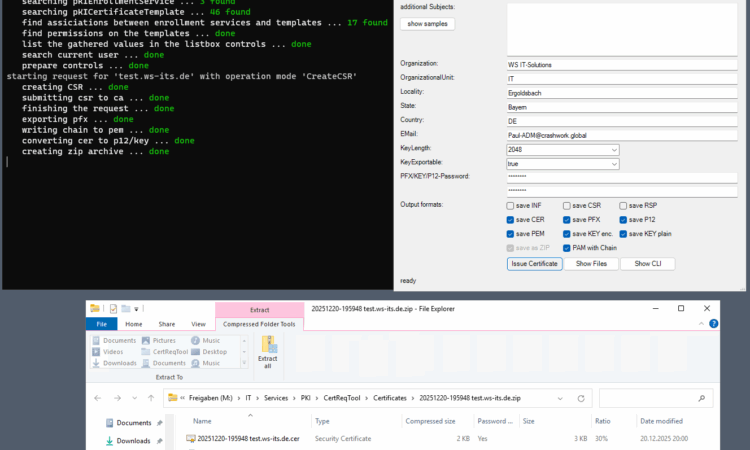

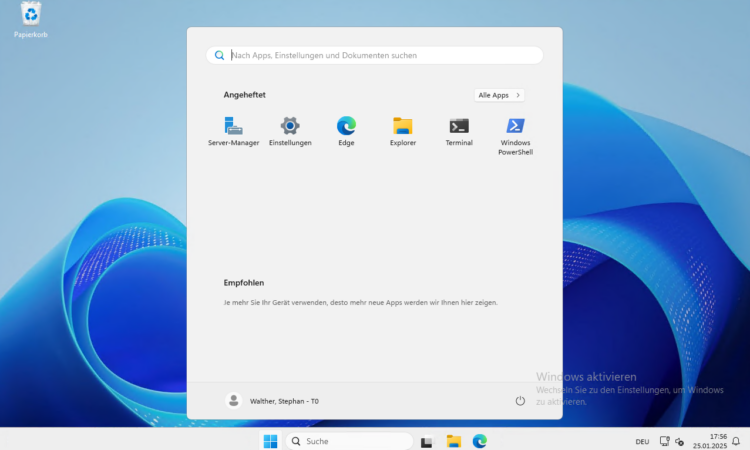

Hier stelle ich mein PowerShell-Script „Certificate-Request-Tool“ vor. Der Name lässt es vermuten: Damit kann man bequem Zertifikate von einer Windows PKI anfragen. Ausgestattet mit einer grafischen Oberfläche und einer openssl-Schnittstelle bleiben keine Wünsche offen.

Hier gibt es die aktualisiert Beschreibung zur Version V2.09!